来源 :天融信2026-03-30

OpenClaw漏洞

近日,天融信阿尔法实验室发现OpenClaw多个漏洞,并已第一时间向OpenClaw官方报告漏洞细节,同步提交CNVD、CNNVD、NVDB-CAIVD等国家漏洞库平台。

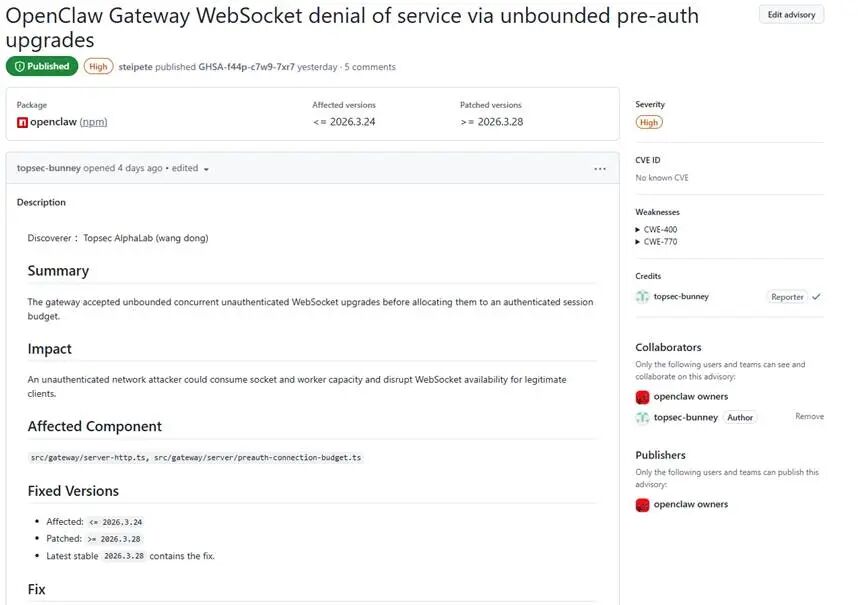

其中OpenClaw Gateway WebSocket预认证拒绝服务漏洞已获官方确认(安全公告GHSA-f44p-c7w9-7xr7),天融信全程协助OpenClaw完成相关修复工作。

该漏洞允许攻击者在未认证状态下,远程切断用户与其OpenClaw实例之间的所有通信通道。任何能访问到OpenClaw Gateway端口的攻击者,均可利用该漏洞使目标实例完全失联,具体表现为手机App无法下发控制指令、CLI命令执行失败、Node节点断联等,影响全球约23万在线OpenClaw用户。

漏洞名称

OpenClaw Gateway WebSocket预认证拒绝服务漏洞(OpenClaw Gateway WebSocket denial of service via unbounded pre-auth upgrades)

漏洞编号

暂无

漏洞等级

高危

漏洞危害

攻击者无需任何凭证,只要能够访问Gateway端口(通常为网络可达),即可利用此漏洞切断用户与其OpenClaw实例之间的全部通信链路。

受影响版本

OpenClaw<=2026.3.24

修复建议

官方已发布安全版本,请受影响用户尽快升级至安全版本:OpenClaw2026.3.28

参考链接

https://github.com/openclaw/openclaw/security/advisories/GHSA-f44p-c7w9-7xr7

在持续开展漏洞深度挖掘与风险研判的同时,天融信已同步完成针对性防御能力的集成。目前,天融信下一代防火墙、入侵检测、火焰威胁检测系统等产品已集成针对此类预认证WebSocket资源耗尽攻击的专属检测模型,可有效识别并拦截大规模未认证WebSocket升级请求,确保即便遭遇高强度突发攻击冲击,也能稳定守护业务底层架构,保障企业核心业务链路不受扰动、持续平稳运行。

未来,天融信将持续深化与全球开源安全社区的生态联动、技术共建与协同互通,聚力夯实数字安全底座,为构筑稳定、可信、安全的全球数字基础设施生态持续贡献企业力量。